알림마당

보도자료

금융보안원, 해외 가상자산거래소 공격 기법 공개

제목 : 금융보안원, 해외 가상자산거래소 공격 기법 공개

- 채용담당자를 사칭하여 직원 PC에 악성코드 설치를 유도하는 공격 주의

- 탈취한 가상자산은 규제 사각지대에서 추적을 피해 현금화

□ 금융보안원은 최근 발생한 해외 가상자산거래소 해킹 사고와 관련하여 공격에 사용된 피싱 및 공급망 공격 기법과 탈취한 가상자산을 세탁하는 기법을 분석한 보고서를 공개

<주요 공격 기법>

□ 최근 가상자산거래소 해킹사고에서 사용된 피싱 수법 중 하나인 ‘프리텍스팅(Pretexting)’은 신뢰할 만한 신분이나 구실을 내세워 피해자의 행동을 유도하는 사회공학적 기법으로, 가상자산업계 채용 담당자를 사칭해 거래소 직원과 면접을 진행하며 온라인 면접 과정에서 악성코드를 설치하도록 유도

|

<X에서 활동 중인 채용 담당자 사칭 계정 예시> |

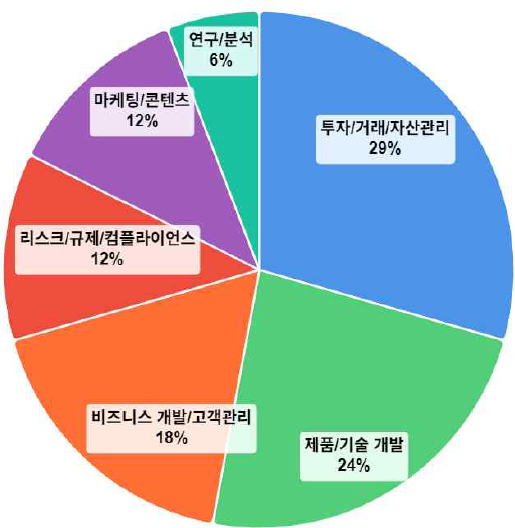

<피싱 사이트에서 확인된 주요 공격 대상 유형> |

|

|

|

ㅇ 공격에 이용되는 피싱 사이트를 분석한 결과, 과거에는 주요 개발자·시스템 운영자 등 IT직군이 주요 표적이었으나 최근에는 일반 직원을 겨냥한 공격 비중도 높아지고 있어, 직무와 무관하게 모든 임직원이 보안 위협에 대한 경각심을 가질 필요

|

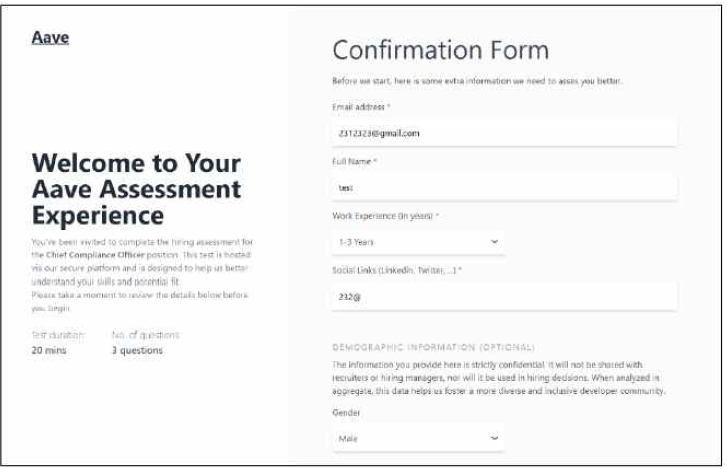

<채용 사칭 피싱 사이트> |

|

|

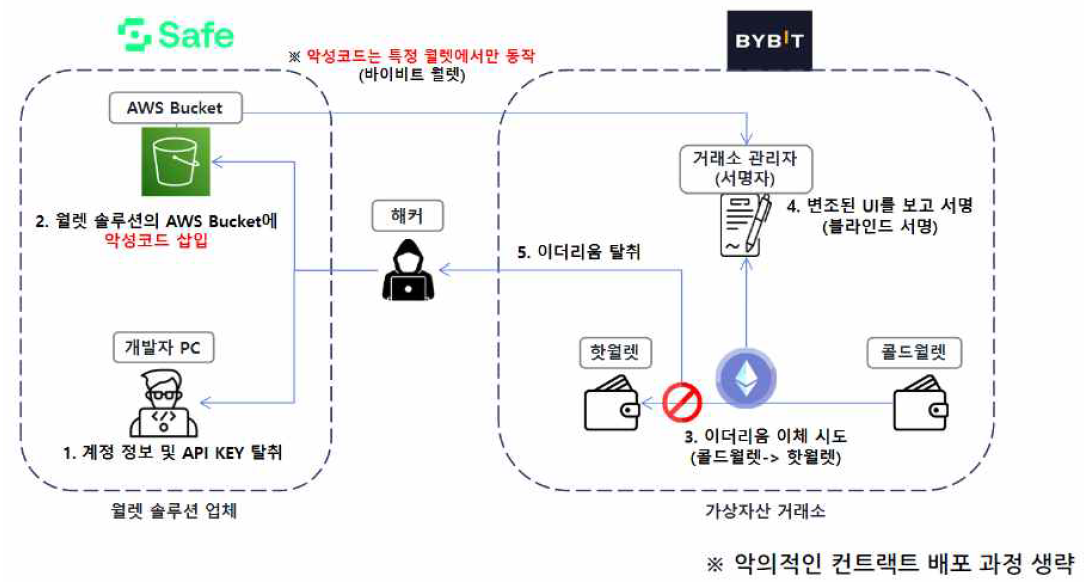

□ 역대 최대 손실이 발생했던 바이비트 거래소 해킹 사건은 거래소에 도입된 월렛 솔루션 업체를 겨냥한 공급망 공격*을 통해 발생

* 내부 시스템보다 보안 검증이 간과되기 쉬운 외부 솔루션을 매개로 내부로 침투

ㅇ 해커들은 솔루션 화면에 조작된 정보를 표시하였고, 다수가 서명할 때 자세히 확인하지 않고 넘기는 ‘방관자 효과’에 따라 월렛 관리자가 의심 없이 블라인드 서명*을 함으로써 공격에 성공

* 사용자가 서명할 계약의 정보를 제대로 확인·이해하지 못한 상태로 서명하는 행위

|

<블라인드 서명에 의한 가상자산 탈취> |

|

|

<자금 세탁 기법>

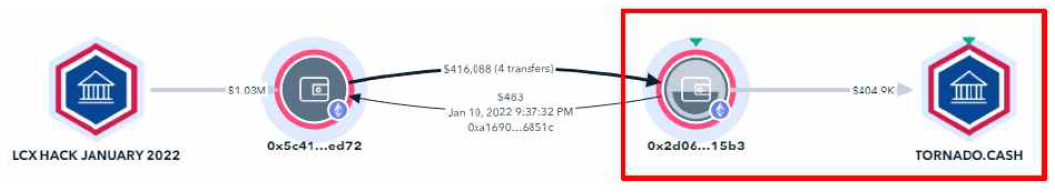

□ 공격자가 탈취한 가상자산을 세탁할 때 수사기관의 추적을 피하기 위해 토네이도 캐시 등 믹서* 서비스를 이용하여 가상자산을 은닉하며,

* 가상자산을 한곳에 모으고 재분배하여 추적이 어렵게 하는 기술

|

<믹서 서비스를 활용한 추적 회피> |

|

|

ㅇ USDT, USDC와 같이 동결이 가능한 가상자산이 아닌 동결이 불가능한 가상자산으로 변환하고, 고객 확인 절차가 미비한 거래소를 이용하는 등 규제 사각지대를 활용하여 현금화한 것으로 확인됨

□ 금융보안원 박상원 원장은 “가상자산이 제도권으로 편입되고 가상자산 활용에 대한 국내 금융권의 관심이 높아지는 만큼, 그에 따른 보안 위협을 사전에 파악하고 선제적으로 대응하는 노력이 필요하다.”며,

ㅇ “금융보안원은 앞으로도 최신 공격 기법 및 위협 정보 등을 분석 및 제공하여 디지털 자산 생태계가 안전하게 성장할 수 있도록 적극 지원하겠다.”고 밝힘. 끝.

금융보안원 홈페이지(www.fsec.or.kr) 자료마당 >인텔리전스 보고서 게시판 참조 |